Por Matt Taibi

Lo que está a punto de leer es la primera entrega de una serie, basada en miles de documentos internos obtenidos por fuentes en Twitter. Los «Archivos de Twitter» cuentan una historia increíble desde el interior de una de las plataformas de redes sociales más grandes e influyentes del mundo. Es una historia frankensteiniana de un mecanismo construido por humanos que crece fuera del control de su diseñador.

Twitter en su concepción fue una herramienta brillante para permitir la comunicación masiva instantánea, haciendo posible por primera vez una verdadera conversación global en tiempo real. En una concepción temprana, Twitter estuvo más que a la altura de su declaración de misión, brindando a las personas «el poder de crear y compartir ideas e información al instante, sin barreras».

Sin embargo, a medida que pasaba el tiempo, la empresa se vio obligada a agregar esas barreras lentamente. Algunas de las primeras herramientas para controlar lo que se decía se diseñaron para combatir el spam y a los estafadores financieros.

Lentamente, con el tiempo, el personal y los ejecutivos de Twitter comenzaron a encontrar más y más usos para estas herramientas. Desde afuera comenzaron a pedirle a la compañía que manipulara lo que se decía también: primero un poco, luego con más frecuencia y luego constantemente.

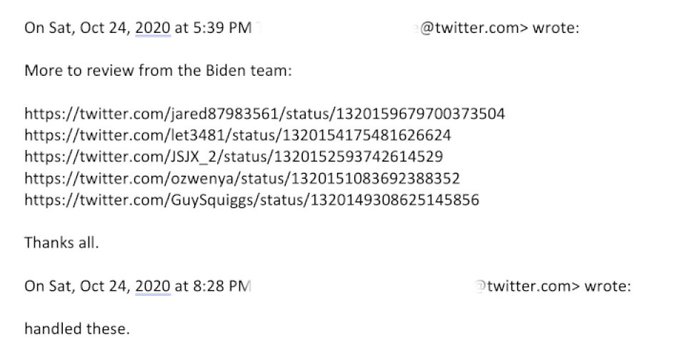

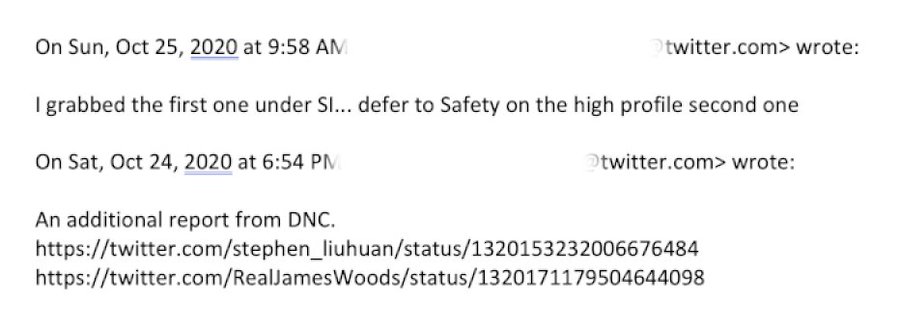

Para 2020, las solicitudes de actores conectados para eliminar tweets eran rutinarias. Un ejecutivo le escribiría a otro: “Más para revisar del equipo de Biden”. La respuesta volvería: «Manejado».

Tanto twits de celebridades como de desconocidos podrían eliminarse o revisarse a instancias de un partido político:

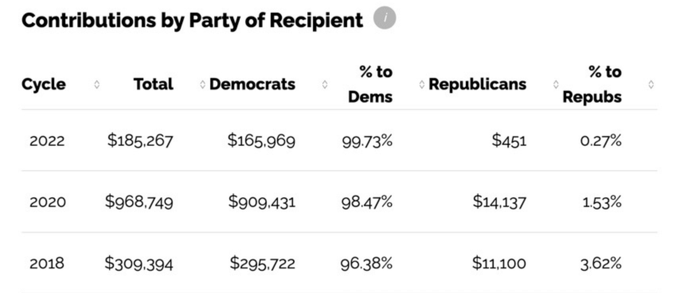

Ambas partes tenían acceso a estas herramientas. Por ejemplo, en 2020, las solicitudes de ambos, la Casa Blanca de Trump y la campaña de Biden fueron recibidos y atendidos. Sin embargo, este sistema no estaba equilibrado. Debido a que Twitter estaba y está abrumadoramente integrado por personas de una orientación política, había más canales, más formas de quejarse, abiertos a los demócratas que a los republicanos. https://opensecrets.org/orgs/twitter/summary?id=D000067113

El sesgo resultante en las decisiones de moderación de contenido es visible en los documentos que está a punto de leer. Sin embargo, también es la evaluación de múltiples ejecutivos de alto nivel actuales y anteriores.

Los archivos de Twitter, primera parte: cómo y por qué Twitter bloqueó la historia de la computadora portátil Hunter Biden.

El 14 de octubre de 2020, el New York Post publicó CORREOS SECRETOS DE BIDEN, una exposición basada en el contenido de la computadora portátil abandonada de Hunter Biden: https://nypost.com/2020/10/14/email-reveals-how-hunter-biden-introduced-ukrainian-biz-man-to-dad/

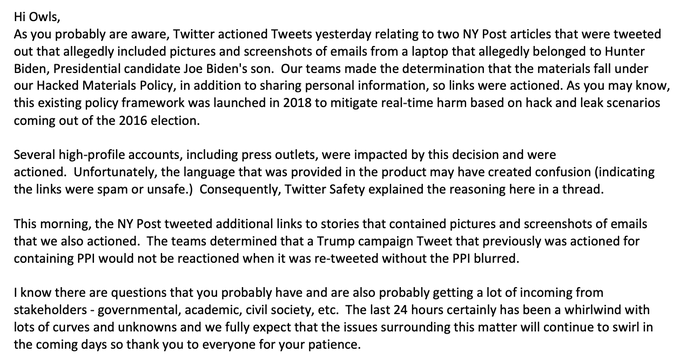

Twitter tomó medidas extraordinarias para suprimir la historia, eliminando enlaces y publicando advertencias de que podía ser «insegura». Incluso bloquearon su transmisión por mensaje directo, una herramienta hasta ahora reservada para casos extremos, por ejemplo, pornografía infantil.

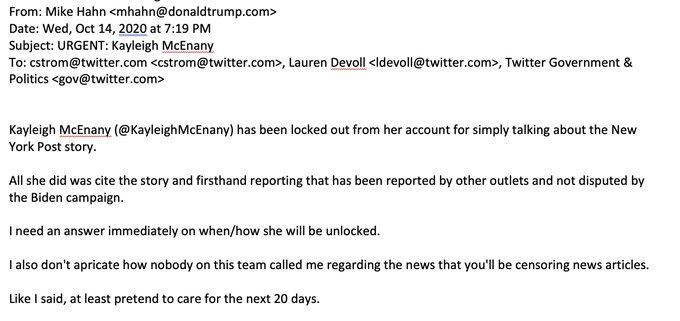

La portavoz de la Casa Blanca, Kaleigh McEnany, fue bloqueada en su cuenta por tuitear sobre la historia, lo que provocó una carta del miembro del personal de la campaña de Trump, Mike Hahn, quien estaba furioso: “Al menos finge que te importa durante los próximos 20 días”.

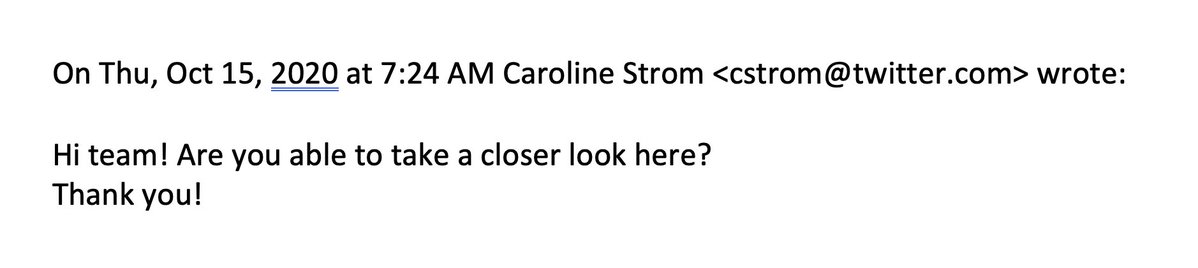

Esto llevó a la ejecutiva de política pública Caroline Strom a enviar una consulta con un cortés WTF. Varios empleados notaron que había tensión entre los equipos de comunicación/política, que tenían poco o menos control sobre la moderación, y los equipos de seguridad/confianza:

La nota de Strom devolvió la respuesta de que la historia de la computadora portátil había sido eliminada por violar la política de «materiales pirateados» de la empresa: https://web.archive.org/web/20190717143909/https://help.twitter.com/en /reglas-y-políticas/materiales-hackeados

Aunque varias fuentes recordaron haber escuchado sobre una advertencia «general» de la policía federal ese verano sobre posibles hacks extranjeros, no hay evidencia, que yo haya visto, de ninguna participación del gobierno en la historia de la computadora portátil. De hecho, ese podría haber sido el problema…

La decisión se tomó en los niveles más altos de la empresa, pero sin el conocimiento del CEO Jack Dorsey, con el exjefe de asuntos legales, políticas y confianza Vijaya Gadde desempeñando un papel clave. “Simplemente lo trabajaron por cuenta propia”, así caracterizó la decisión un exempleado. “Que haya sido hackeado era la excusa, pero en unas pocas horas, casi todos se dieron cuenta de que eso no se iba a sostener. Pero nadie tuvo las agallas para revertirlo”.

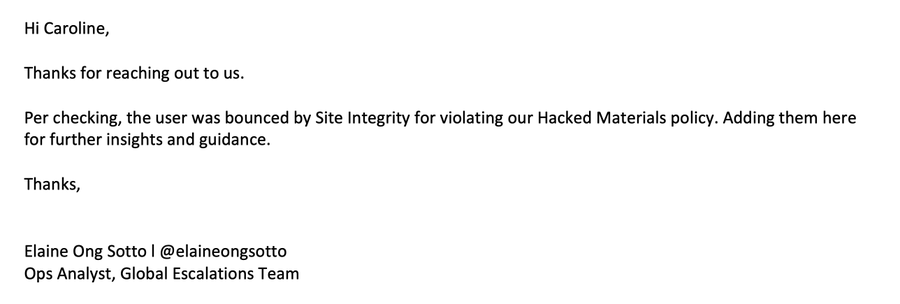

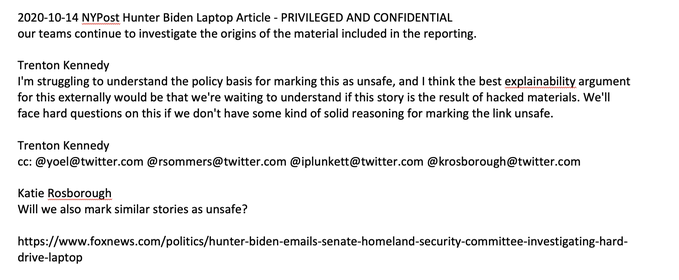

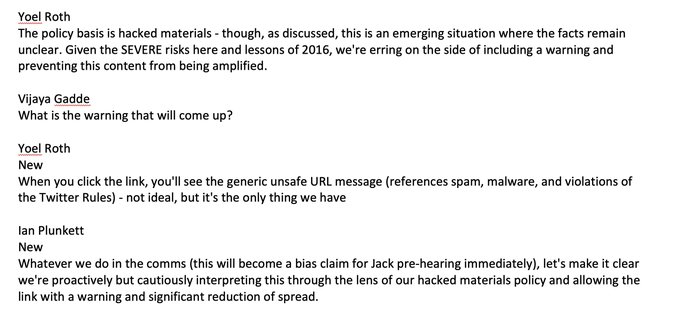

Puede ver la confusión en el siguiente intercambio extenso, que termina incluyendo a Gadde y al exjefe de confianza y seguridad, Yoel Roth. El funcionario de comunicaciones Trenton Kennedy escribe: «Me cuesta entender la base de la política para marcar esto como inseguro»:

En este punto, «todos sabían que esto estaba jodido», dijo un ex empleado, pero la respuesta fue esencialmente errar por el lado de… continuar errando.

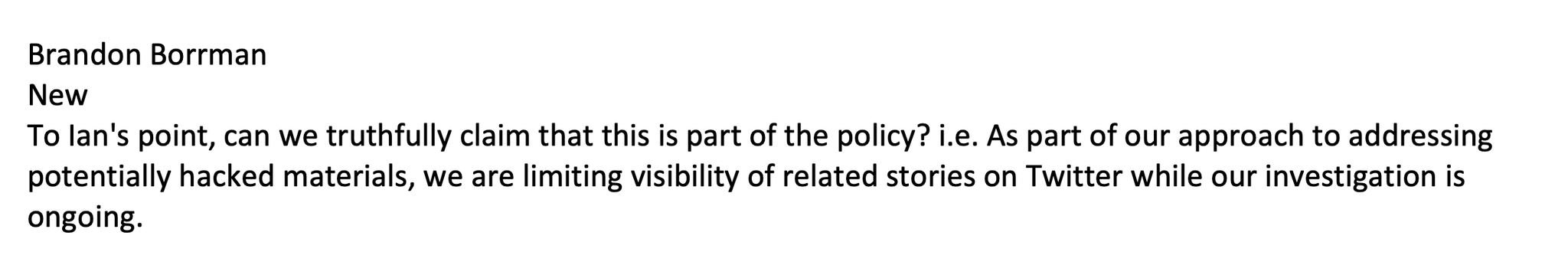

El ex vicepresidente de comunicaciones globales, Brandon Borrman, pregunta: «¿Podemos afirmar con sinceridad que esto es parte de la política?»

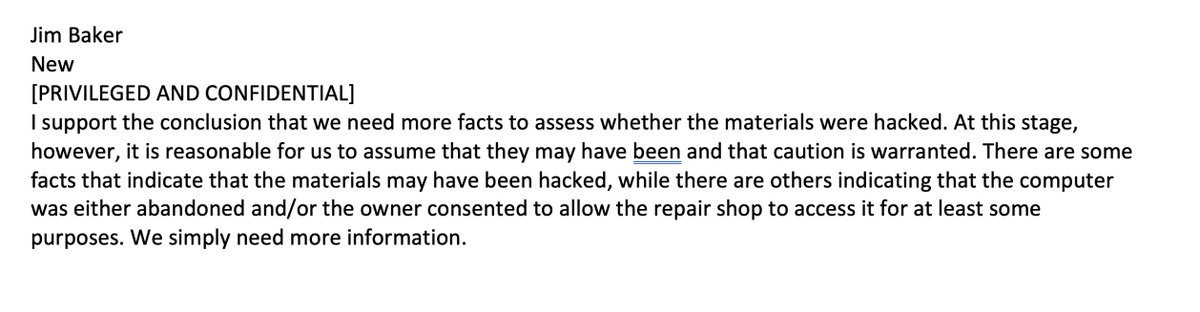

A lo que el exconsejero general adjunto Jim Baker nuevamente parece aconsejar que no se siga el curso, porque “se justifica la precaución”:

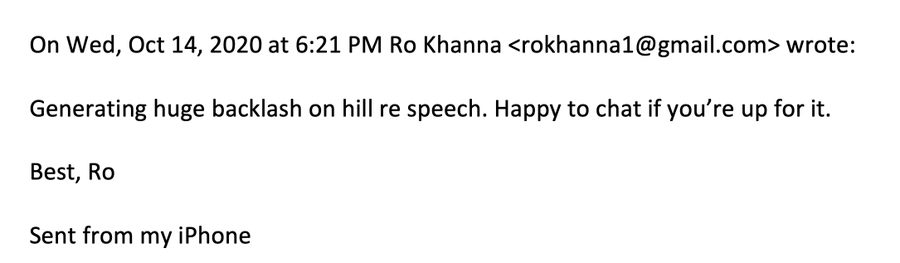

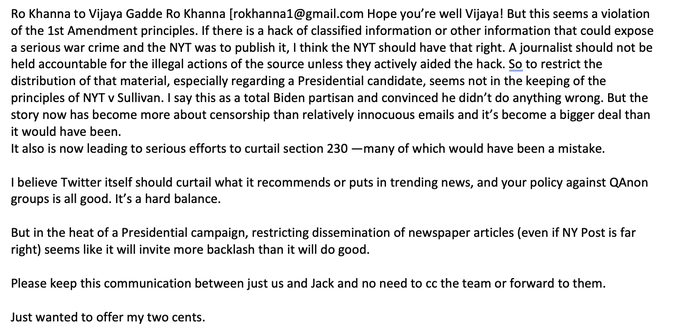

Un problema fundamental con las empresas de tecnología y la moderación de contenido: muchas personas a cargo del discurso saben o se preocupan poco por el discurso, y los extraños deben informarles los conceptos básicos. Esto es: En un intercambio humorístico el día 1, el congresista demócrata Ro Khanna se acerca a Gadde para sugerirle gentilmente que tome el teléfono para hablar sobre el «re-discurso de la reacción violenta». Khanna fue el único funcionario demócrata que pude encontrar en los archivos que expresó su preocupación.

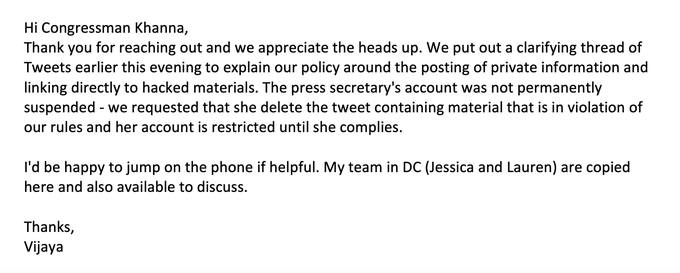

Gadde responde rápidamente, sumergiéndose inmediatamente en la maleza de la política de Twitter, sin saber que Khanna está más preocupada por la Declaración de Derechos:

Khanna intenta desviar la conversación hacia la Primera Enmienda, cuya mención generalmente es difícil de encontrar en los archivos:

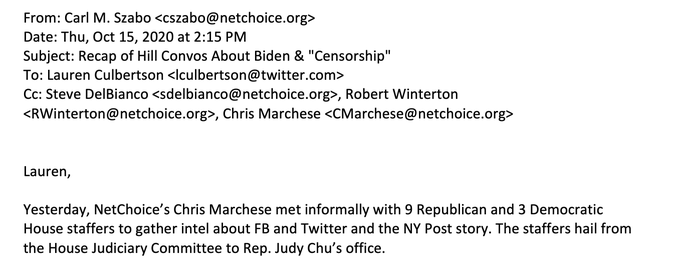

Dentro de un día, la jefa de Políticas Públicas Lauren Culbertson recibe una carta/informe espantoso de Carl Szabo de la firma de investigación NetChoice, que ya había encuestado a 12 miembros del Congreso: 9 Republicanos y 3 demócratas, desde el Comité Judicial de la Cámara hasta el representante de la oficina de Judy Chu.

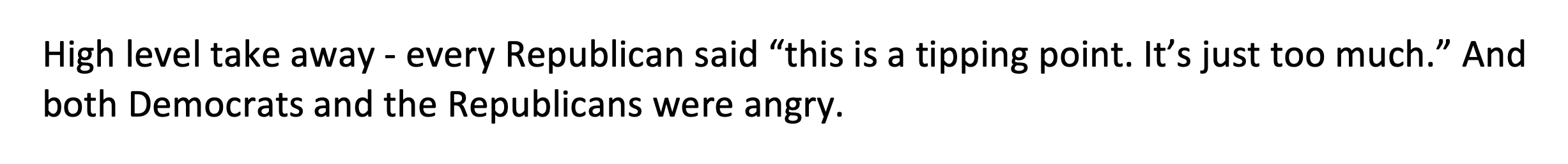

NetChoice le informa a Twitter que le espera un «baño de sangre» en las próximas audiencias de Hill, y los miembros dicen que es un «punto de inflexión» y se quejan de que la tecnología «ha crecido tanto que ni siquiera pueden regularse a sí mismos, por lo que es posible que el gobierno deba intervenir. ”

Szabo informa a Twitter que algunas figuras de Hill están caracterizando la historia de la computadora portátil como «el momento tecnológico de Access Hollywood»:

«LA PRIMERA ENMIENDA NO ES ABSOLUTA»

La carta de Szabo contiene pasajes escalofriantes que transmiten las actitudes de los legisladores demócratas. Quieren «más» moderación, y en cuanto a la Declaración de Derechos, «no es absoluta»

Una subtrama asombrosa del asunto de la computadora portátil Twitter/Hunter Biden fue cuánto se hizo sin el conocimiento del CEO Jack Dorsey, y cuánto tiempo tomó para que la situación se «descompusiera» (como dijo un ex empleado) incluso después de que Dorsey fue despedido.

Hay múltiples instancias en los archivos de Dorsey interviniendo para cuestionar las suspensiones y otras acciones de moderación, para cuentas de todo el espectro político.

El problema con el fallo de «materiales pirateados», dijeron varias fuentes, era que esto normalmente requería un hallazgo oficial o policial de un pirateo. Pero tal hallazgo nunca aparece en lo que un ejecutivo describe como un «torbellino» de 24 horas en toda la empresa.

También han sido un torbellino de 96 horas para mí. Hay mucho más por venir, incluidas las respuestas a preguntas sobre cuestiones como la prohibición en la sombra «shadowbanning», la manipulación de seguidores, el destino de varias cuentas individuales y más.